La sécurité : Quelle protection pour son Mac ?

Depuis quelque temps certains échos sur Internet font craindre un avenir parsemé d’embuches et de risques liés à la sécurité de notre système favori. Qu’en est-il réellement ? Faut-il craindre des jours sombres ? Faut-il acheter des logiciels de protections ? Autant de questions auxquelles nous allons tenter de répondre au fil de quelques numéros.

Il est vrai que depuis la sortie en 2001 de la première version de Mac OS X nous avons été épargné par les fléaux que sont les virus et autres programmes malicieux. 10 ans bientôt que petit à petit notre système s’est forgé une réputation de robustesse face à son rival Windows, mais cette situation est elle illusoire ?

Dix années pendant lesquels nous nous sommes habitués à vivre sans logiciels de protection, pourtant l’aventure Mac OS X n’est pas un chemin aussi tranquille qu’il y parait. Le premier virus sur Mac est apparu en 2006, en dépit de cela nous n’achetons pas d’antivirus, alors faut-il reconsidérer notre position face aux virus ? Et quel est le risque ? En début d’année un Malware dissimulé dans une version piratée d’iWork 09 a défrayé la chronique or un malware n’est pas un virus et aucun logiciel antivirus n’aurait pu l’empêcher, quelle attitude faut il avoir vis-à-vis de ce type d’attaque ? Beaucoup de questions qui nous sont posées et qui demandent des réponses.

Et Apple dans tout ça ?

Au sein des grandes entreprises il existe toujours un poste de responsable de la sécurité informatique. Savez-vous qu’est ce qui définit un bon responsable ? Deux caractéristiques principales : « du bon sens » et « la volonté de se tenir informé par l’actualité de la sécurité informatique ».

« Le bon sens » est le socle d’une bonne sécurité et cela que vous soyez responsable d’un parc de 1 000 ordinateurs ou de votre unique Mac, nous y reviendrons souvent car il s’agit de la première ligne de protection.

« Suivre l’actualité », il devient évident de nos jours qu’en restant isolé du monde la perception de risque devient caduque. A contrario plus vous êtes informés plus le monde vous semble insupportable. Et bien cela s’applique en quelque sorte à la sécurité, si vous n’avez pas connaissance d’une faille de sécurité alors vous ne prendrez pas les mesures adéquates pour la parer et le monde vous parraitra illusoirement plus sûr. Mais quel ordinateur peut aujourd’hui vivre isolé du monde et de son canal de communication qu’est Internet ?

Le problème essentiel de cette actualité très riche autour de la sécurité informatique est son obsolescence et oui lorsqu’une faille ou un nouveau virus est divulgué son exploitation a pu durer depuis plusieurs mois. Dès lors qu’il est découvert et annoncé, le monde peut se protéger car l’élément fallacieux est identifié. Et en règle générale les éditeurs s’empresseront de combler le problème. Mais tant qu’il n’a pas été mis à la connaissance de la sphère informatique… Le risque est présent mais seul l’individu mal intentionné qui en a connaissance peut l’utiliser.

Il faut donc suivre cette actualité, tout en sachant que l’information capitale n’est divulguée qu’une fois découverte et vous avez peut-être fait l’objet d’une attaque ou d’une infection sans qu’aucun indicateur ne vous ait alerté. Nous allons voir que cela n’est pas sans contrarier Apple.

Revenons quelques mois en arrière pour se rendre compte du problème. Nous sommes à la fin Mai, un mois qui pour beaucoup d’entre vous fut relativement calme, nous étions tous dans l’expectative des annonces de la wwdc de juin. Pourtant plusieurs évènements en terme de sécurité sont intervenus.

Le premier fut la mise à disposition par Apple d’une mise à jour importante la version 10.5.7. De Mac OS X. Celle-ci apporta 67 patches, qui pour la plupart étaient des correctifs de sécurité (Safari, ichat etc.) mais aucun signe d’un correctif pour Java, or depuis 6 mois, une faille de sécurité avait été publiée. La communauté Mac et en particulier les experts en sécurité suggérèrent de désactiver Java sur Mac.

Java est un composant développé par la société SUN, la version livrée par Apple est sous sa responsabilité, alors pourquoi cette absence de correctif ? Apple a t’il les ressources pour maintenir cette technologie ? Quels sont les accords entre Apple et Sun sur les correctifs ? Pourquoi les correctifs Java sont ils si peu fréquents sur Mac ? Peut importe les raisons qui firent qu’Apple ne livra pas ce patch, nous sommes restés plus de 6 mois avec une faille « publique » au sein de nos Mac. Est-ce acceptable ? J’en doute.

Toujours lors de la même période Microsoft mis à disposition des utilisateurs de Windows un patch afin de corriger un « sérieux » trou de sécurité dans Office. Cette faille s’appliquait à toutes les versions d’Office. Pour étrange que cela puisse paraître aucun correctif ne fut livré pour Mac, pourtant nos versions d’Office étaient sujettes aux attaques utilisant cette faille. Que c’est-il passé ? Microsoft avait le choix entre attendre le patch pour Mac et annoncer le correctif pour toutes les versions d’Office ou livrer la plus rapidement possible les utilisateurs de Windows puis ceux du Mac quand le patch aurait tété produit.

La deuxième approche fut retenue, il ne faut pas jeter la pierre à Microsoft la portion d’utilisateur Mac est infime comparée aux nombres d’utilisateurs d’Office sous Windows et la décision fut la bonne. Il n’empêche que comme pour Apple et Java nous avons vécu quelque temps avec une faille publique au sein de nos Mac. Je n’évoquerai pas non plus le nombre d’incidents sur Flash ou sur Acrobate qui font aussi peser un risque pour les produits Adobe.

Ainsi que vous pouvez le constater les exemples pris portent sur des applications présentes sur Mac et sur PC. Sachant qu’il est rare de réécrire entièrement une version d’une application pour Mac, il est fort probable que les failles sur Windows apparaissent aussi sur Mac. Un faille publique est un risque important dans une application, exploitée celle-ci permettent de prendre possession d’ordinateurs ou de récupérer des informations confidentielles.

Les craintes de la sécurité informatique se sont ainsi déplacées du système vers les applications et il devient vital pour les éditeurs comme Apple de concentrer leurs ressources sur ce nouvel angle d’attaque.

Autre point noir pour Apple : Les malwares. La définition reste encore à établir, mais l’on peut considérer que ce sont des logiciels qui sont cachés dans des logiciels piratés comme celui de Janvier avec iWork et CS4, leurs objectifs sont variés mais une fois installé ils sont dans la place et agissent comme bon leur semble. Plus proche de nous deux nouveaux Malware viennent d’être découverts en ce début d’été.

Le premier découvert par «Patrologie» n’affecte que les surfeurs qui se rendent sur un site pornographique diffusant de la vidéo, dès lors qu’un Mac accède à ce site il est redirigé vers un page lui proposant de télécharger un codec sous la forme d’une image disque. Cette image disque contient comme de bien entendu une application malicieuse.

Sophos autre nom de la sécurité informatique a annoncé avoir découvert un cheval de troie, il s’agit d’un programme qui feind d’être une application officielle mais en réalité se trouve être un programme qui souvent a pour but de donner accès à un pirate à l’autre bout d’Internet à la totalité de la machine sur lequel il est installé. La découverte de Sophos serait un script Unix (Shell Script) sous forme d’un fichier Adobe flash et qui s’installerait dans le système pour donner accès au contenu du Mac au travers d’Internet.

Nous avons là les deux problèmes qui font qu’Apple s’inquiète, les failles applicatives et l’exécution des programmes non autorisés comme les Malwares ou Chevaux de troie.

Apple a semble-t-il compris l’importance du problème en annoncant mi-Mai l’embauche d’un expert en sécurité : Ivan Krstic (il y a un accent sur le « c »). Apple est plutôt discret lorsqu’il s’agit de recrutement au sein de la sécurité, mais dans ce cas il ne le fut pas. Ivan Krstnic est un brillant développeur Croate, il reçu en 2007 la recompense de « Young innovator » (Jeune créateur ou inventeur) du MIT.

Mais son nom est plus connu pour avoir été le responsable sécurité de l’OLPC, qu’est ce que cela ? Il s’agit du projet visant à produire un portable à moins de 100 $ pour les enfants des pays émergents. Ivan se fit remarquer en proposant une approche permettant d’assurer la sécurité au sein de ces portables sans pour autant avoir une armada d’ingénieurs en sécurité, denrée plutôt rare dans ces pays. Cette technologie est appelée «bitfrost».

M. Krstic est parti d’un constat que la guerre contre les virus et autres Malware était perdue d’avance surtout si nous continuons à appliquer des règles désuètes. Aujourd’hui la protection de nos systèmes porte essentiellement sur la « connaissance », je découvre un virus puis je produis un antidote et je le déploie sur les ordinateurs. Cette façon de faire est considérée comme archaïque car elle sous entend un traitement à posteriori de la découverte et anticiper l’apparition d’un virus ou malware reste du domaine de l’irréel (malgré ce que peuvent clamer certains éditeurs d’antivirus, car dans ce cas nous n’aurions plus d’attaque).

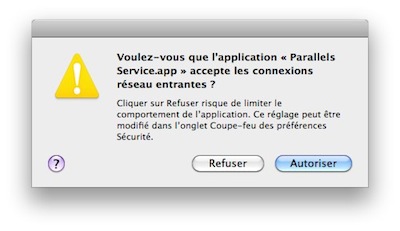

Si donc cette approche est dépassée que propose M. Krstic ? Pour lui la solution s’appelle « le certificat ». Puisqu’il existera toujours des individus pour créer des programmes malveillants, faisons en sorte de limiter les effets des applications, ainsi seules celles qui seront autorisées pourront fonctionner, et parmi celles-ci, seront aussi limitées leurs possibilités. Prenez une application comme iChat, il vous faudra un certificat d’une autorité, (certes celui-ci reste encore à définir, peut être Apple ? Pour qu’elle soit utilisable, puis il faudra une autorisation de l’éditeur du système (Apple) pour autoriser iChat à accéder à la caméra ou au système de fichier.

Cela peut paraître complexe, mais au final c’est très simple. Aujourd’hui n’importe quel programme peut être lancé sur votre ordinateur. Demain l’exécution sera sujet à un agrément sous forme de certificat d’une entité. Pourquoi ? Le problème est malheureusement situé entre (ce que l’on appelle ironiquement) le clavier et le fauteuil c’est-à-dire l’homme. Il devient de plus en plus difficile pour nous autres néophytes ou même professionnels de déterminer ce qui peut être exécuté au sein d’un ordinateur en toute confiance de ce qui ne l’est pas.

Si vous surfez régulièrement sur Internet vous avez déjà rencontré ces fausses annonces en forme de fenêtre Windows qui vous proposent de tester votre ordinateur contre les virus, un grand nombre d’utilisateurs de PC sous Windows se font prendre, furent un temps où du code malicieux était caché dans des codec (cheval de troie qui attaqua pour la première fois Mac OS X en 2007), dans des applications piratées (iWork ou photoshop CS4 en début d’année) et ainsi de suite. Il faut avoir un œil perçant pour distinguer ce qui est sain de ce qui ne l’est pas. Et il est certain aujourd’hui que les malfaiteurs du Net trouveront toujours des arnaques pour soutirer quelques deniers ou leur fortune à des utilisateurs crédules, et puis soyons honnêtes il n’appartient pas aux utilisateurs de devenir des spécialistes en sécurité. Il convient donc d’organiser ce qui est exécuté ou affiché au sein de votre ordinateur.

Il est difficile de connaitre les intentions d’Apple sur ce sujet mais en embauchant Krstic, une orientation dans cette direction est prise. Autres points importants, Apple demande de plus en plus à aux développeurs de générer des certificats pour les applications tout comme il existe une technologie de sandbox (bac à sable) pour les applications, elle est en version d’évaluation dans Leopard (nous en reparlerons dans un prochain dossier).

Apple n’est d’ailleurs pas le seul à travailler dans ce sens, les futurs utilisateurs de « Windows 7 » seront peut être surpris de savoir qu’un programme du nom de « AppLocker » est en charge d’autoriser ou de restreindre l’exécution d’un programme si un certificat n’est pas disponible. Certes cette fonction concerne pour le moment que les entreprises mais comme on le dit souvent il faut bien un début à toute bonne chose.

Certaines voix s’élèvent contre cette approche car c’est un nouveau niveau de contrôle qui va s’initier dans nos machines, et qui sait un gouvernement pourrait interdire telle ou telle application ou contrôler qui utilise quoi. Mais il semble inévitable que cette approche soit rapidement mise en place pour contrer toutes ces attaques.

Microsoft ne s’en cache pas Mac OS X et plus généralement les systèmes Unix et Linux sont mieux armés face aux attaques notamment par le cloisonement des espaces. Ainsi sur nos machines un malware installé par un utilisateur n’ira pas perturber un autre utilisateur. Windows ne place pas de limites entre les espaces « utilisateurs » et « Système » aussi clairement que Mac OS. Toujours dans Windows 7, Microsoft apporte le « WHS » (Windows Service Ardening), cette technologie permet de limiter à un processus d’accéder à des ressources (si l’on reprend notre exemple : ichat qui accèderait à la webcam).

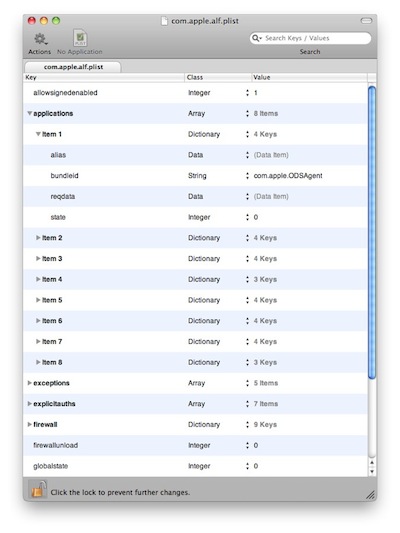

En fait Apple y a déjà pensé et une version préliminaire » est implantée dans Leopard, difficile de dire où en est Apple sur le sujet tant il y a peu d’informations et même lorsque vous regardez les fichiers liés à cette technologie ils commencent tous par un avertissement indiquant qu’Apple ne garantit pas le suivi des options de la configuration actuelle. Le principe est fort bien connu du monde Linux il s’agit des « SandBox » ou « bac à sable » vous limitez à un périmètre bien précis les fonctions d’un processus. Par exemple vous lui interdisez d’accéder au système de fichiers ou à internet.

Vous le constatez la sécurité d’un ordinateur n’est pas uniquement lié au système d’exploitation. De toute évidence les origines unixienne (BSD) de Mac OS X font que notre système est mieux protégé que nos cousins sous Windows, mais nous ne sommes pas à l’abri d’attaques dues à des failles présentes dans des applications.

Microsoft ne s’en cache pas, ils avaient du retard sur Mac OS X au niveau de la sécurité. Par nature notre système est plus robuste.

La seule et bonne mesure vis-à-vis de ces attaques est de s’assurer que vos logiciels sont à jour, tout comme votre système. Et puis au prix où Apple nous fait ces logiciels même en cette période de crise cela ne vaut pas le coût de récupérer des versions piratées.

Henri Dominique Rapin