Apple a migré Safari, WebKit et les bibliothèques système vers des conteneurs cryptographiquement scellés nommés cryptexes, permettant des patchs de sécurité entre les mises à jour majeures sans redémarrage complet.

Personne ne parle de cette refonte architecturale, pourtant elle change la géographie fondamentale de macOS.

Pendant 25 ans, sécurité d’Apple = OS monolithique + redémarrage obligatoire. Aujourd’hui ? Sécurité découplée + updates asynchrones. C’est une mutation invisible, mais elle redéfinit comment Apple répond aux crises zéro-day. Et il y a un détail que tout le monde a manqué : ces mises à jour ne sont pas automatiques. L’utilisateur doit les autoriser manuellement.

L’Architecture Révélée

Les cryptexes sont des disques images optimisés, scellés cryptographiquement, stockés dans la partition de pré-amorçage à côté du firmware. Quand Apple libère une « Background Security Improvement » (BSI), le système ne touche pas au noyau ni au reste de l’OS. Seul le conteneur visé (Safari, WebKit, une lib système) subit un patch binaire et redémarre son contexte applicatif.

Techniquement, c’est ingénieux : au lieu d’orchestrer un redémarrage système complet pour corriger une faille WebKit, Safari se termine, se relance avec le nouveau contenu des cryptexes, et l’utilisateur reprend son travail. Le reste du système dort.

L’infrastructure derrière ? Apple envoie une requête au service de signature pour obtenir le manifest Cryptex1Image4, tandis que le ticket de boot AP ne change pas. Chiffrement asymétrique + validation sans interruption = la définition de la couture invisible.

Première BSI publique pour macOS Tahoe 26.3.1 : « 25D771280a ». Elle s’affiche comme version 26.3.1 (a) cette lettre entre parenthèses signale une BSI.

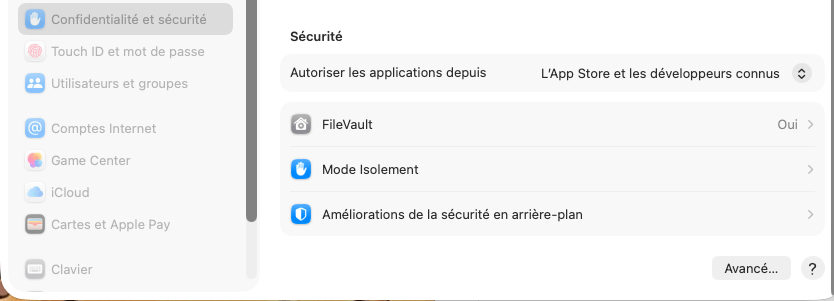

Apple parle de vérifications toutes les 6 heures via softwareupdated, mais ici encore, c’est opt-in dans Réglages > Confidentialité & Sécurité.

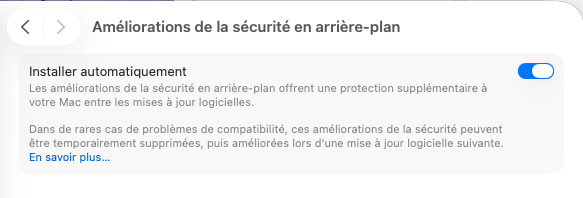

Puis rendez vous ensuite dans la section « Amélioration de la sécurité en arriere-plan ». (Apple reste d’une grande orginalitée dans les noms des sections 😉 )

Et optez pour une installation automatique (fortement conseillé)

Ce que Cela Change pour Vous… rien !

Cela impactera surtout les professionnels : Apple pourra patcher une faille critique en 48 heures sans perturber les opérations en cours. Mais l’adoption dépend de qui clique sur « Appliquer ». Les administrateurs IT devront apprendre à orchestrer ces BSI. Et pour les utilisateurs ? Une fausse promesse d’automatisation : théoriquement rapide, pratiquement manuel.

Sources

- Background Security Improvements – Apple Support

- Mécanisme des cryptexes – Apple Security Guide

- Déploiement Tahoe 26.3.1 – The Eclectic Light Company

Vous avez une question, une idée ou une remarque ? Je serai ravi de vous lire ! ✉️ henrido@hdrapin.com